Бесплатный фрагмент - Решения по информационной безопасности с учетом распространения хакерских вторжений

Решения по информационной безопасности с учетом хакерских Распространение вторжений

Распространение сетевых атак чрезвычайно вредно, что представляет большую угрозу для активов и репутации frms. Таким образом, разработка научной стратегии информационной безопасности является важной задачей для дальнейшего и стабильного развития frms. В этой статье разрабатывается модель распространения хакерских вторжений SIR, а затем анализируется эволюционная тенденция распространения хакерских вторжений и условия передачи стратегии. Исследования показывают, что когда иммунная недостаточность и перенос стратегии не считается, что порог распространения хакерского вторжения отрицательно коррелирует с вероятностью вторжения, тогда как он положительно коррелирует с вероятностью успеха защиты и внешними эффектами при аутсорсинге. В случае сбоя иммунитета в сети всегда будут находиться зараженные FRM, на порог распространения хакерских вторжений влияет доля инфицированного состояния и вероятность иммунного сбоя. Когда отказ иммунитета и передача стратегии происходят одновременно, если внешние факторы положительны и высоки, аутсорсинг информационной безопасности может улучшить преимущества frms в области безопасности; если внешние факторы отрицательны, frms следует прекратить сотрудничество с поставщиком управляемых услуг безопасности (MSSP).

1. Введение

С быстрым развитием экономической глобализации сотрудничество между FRM стало обычным делом. Однако сотрудничество повышает эффективность, оно также несет потенциальные риски для информационной безопасности frms. Взаимозависимость между различными информационными системами используется хакерами для атаки на связанные FRM. Например, программное обеспечение информационных систем frms все чаще полагается на средства разработки или программные модули сторонней платформы разработки. Как только в этих инструменты или модули (особенно программное обеспечение с открытым исходным кодом), хакеры успешно вторгаются в стороннюю платформу разработки, а затем атакуют информационную систему frms. Положительный Technologies сообщила, что хакеры проникли в сеть одной frm и использовали ее в качестве трапа, который указывал на проникновение в информационные системы других frm [1]. Для решения сложных проблем сетевой безопасности frm обычно повышают свою безопасность с помощью двух мер, т.е. автономной защиты и аутсорсинга услуг информационной безопасности [2]. По сравнению с автономной обороной, хотя аутсорсинг службы информационной безопасности имеют определенные преимущества в виде более профессиональных технологий и более низких затрат на управление, безопасность информационных систем frms будет зависеть от системы защиты безопасности MSSP. Как только информационные системы MSSP или frms будут захвачены, хакеры будут атаковать связанные организации, основанные на этой взаимозависимости, что приведет к внешним эффектам безопасности [3]. Например, если MSSP предотвращает вторжение хакеров в frm одного клиента, у него есть успешный опыт предотвращения таких атак, чтобы лучше обслуживать другие frm, которые покупают его услуги на аутсорсинге, что является положительным внешним эффектом безопасности от аутсорсинга стратегии информационной безопасности. Поэтому некоторые FRM более охотно переходят от автономной защиты к стратегии аутсорсинга. Однако, если хакеры успешно вторгнутся в frms или MSSP, взаимозависимость между различными информационными системами увеличит риск безопасности связанных организаций, что является негативным внешним эффектом безопасности от аутсорсинга стратегии информационной безопасности; таким образом, некоторые frms могут отказаться от корпораций с MSSP.

В настоящее время исследования поведения хакеров при вторжении и стратегий информационной безопасности frms недавно стали горячей точкой исследований в сложных сетевых средах. Поведение хакеров при вторжении включает в себя внедрение компьютерных вирусов [4], распространение вредоносных программ [5] и запуск DDOS-атак [6]. В последнее время изучается влияние хакерского вторжения на решение frms об обмене информацией с точки зрения экономики. Гао и Чжун [7] исследовали влияние уровня атаки, обмена информацией frms и инвестиций в технологии безопасности на прибыль и потребности клиентов в условиях целенаправленных атак хакеров. Хаускен [8] показал, что уровень атаки не имеет отношения к эффективности обмена информацией, но уровень обмена информацией хакеров снижается с увеличением инвестиций frm в безопасность [9]. На основании этого он также пришел к выводу, что хакеры повышают уровень своих атак, делясь информацией об уязвимостях информационных систем frms. Кроме того, существует несколько исследований, посвященных поведению хакеров при вторжении на основе клеточных автоматов. Например, Гальярди и Алвес [10] изучали влияние малых мире об эффекте хакерского поведения путем структурирования Модель CA. Поведение распространения сетевого вредоносного ПО также изучалось на основе модели CA [11, 12]. Однако модель CA не может отразить среднюю тенденцию распространения хакерских вторжений и не может делать общие прогнозы [13]. Подводя итог, можно сказать, что текущее исследование в основном сосредоточено на анализе поведения хакерских вторжений с помощью игровой модели и модели CA, но в нем отсутствует механизм разграничения хакерских вторжений. Модель SIR — это классическая модель для описания механизма диффузии информации. Это не может не только изучают динамику процесса диффузии, но и позиционируют ключевые узлы и анализируют порог распространения вируса [14–17]. Характеристики распространения компьютерных сетевых вирусов аналогичны характеристикам биологических вирусов, которые являются латентными, инфекционными и деструктивными; таким образом, можно рассмотреть эволюцию вирусной инфекции среди узлов сети, и модель SIR используется для анализа распространения компьютерных вирусов [18—22]. Модель SIR вводится для изучения механизма диффузии хакерских вторжений, который имеет определенное инновационное значение. Предыдущие исследования стратегии информационной безопасности в основном фокусировались на инвестиционном поведении в области информационной безопасности, конфигурации технологий и аутсорсинге служб безопасности. Например, Qian et al. [23] разработали модель инвестиционной игры в области информационной безопасности для связанных FRM, учитывающую различные вероятности хакерского вторжения. Он также рассмотрел оптимальную инвестиционную стратегию информационной безопасности, основанную на страховании безопасности [24]. Исследования во многих областях касались конфигурации технологий информационной безопасности, таких как IDS, frewall и honeypot. Для Например, в economics Смирнова и Смирнова [25] предложили оптимальную конфигурацию систем обнаружения вторжений, когда frms выбирает стратегию автономной защиты, и показали, что влияние качества IDS, структуры затрат и стратегического поведения хакеров являются основными факторами эффективности защиты. Поскольку аутсорсинг безопасности является новой стратегией в области управления информационной безопасностью, в настоящее время существует мало исследований на эту тему. Ву и др. [26]. обсудили влияние положительных и отрицательных внешних факторов на эффективность информационной безопасности и предложил контракт на аутсорсинг информационной безопасности. Некоторые ученые сосредоточились на механизме стимулирования аутсорсинга безопасности и риске раскрытия информации, а также обсудили игру в области безопасности между хакерами, MSSP и frms [27, 28]. Существующие исследования по принятию решений в области информационной безопасности в основном сосредоточены на принятии решений по информационной безопасности в рамках frm и редко рассматривают эволюцию стратегии информационной безопасности между связанными организациями из-за внешнего характера аутсорсинга информационной безопасности, вызванного взаимозависимостью. На самом деле, с помощью динамические изменения в области распространения хакерских вторжений и внешних факторов безопасности, эволюция статуса безопасности frm приводят к корректировке их стратегий безопасности. Модель SIR позволяет эффективно анализировать взаимодействие агентов при принятии решений в сетевых системах. Поэтому, учитывая условия распространения хакерских вторжений и внешние факторы безопасности, я разрабатываю расширенную модель SIR для анализа тенденции эволюции распространения хакерских вторжений и условий выбора стратегии передачи, что является еще одним нововведением этой статьи. Основываясь на моих результатах, он имеет теоретическую дополнительную ценность для экономика информационной безопасности. Это исследование представлено следующим образом. В разделе 2 объясняются предположения модели SIR и вводится информация о распространении хакерских вторжений. В разделе 3 рассматриваются три стратегии информационной безопасности: без учета иммунного сбоя и передачи стратегии, только с учетом иммунного сбоя и с учетом как иммунного сбоя, так и передачи стратегии. В разделе 4 представлено численное моделирование для расширения выводов. Управленческие последствия обсуждаются в разделе 5.

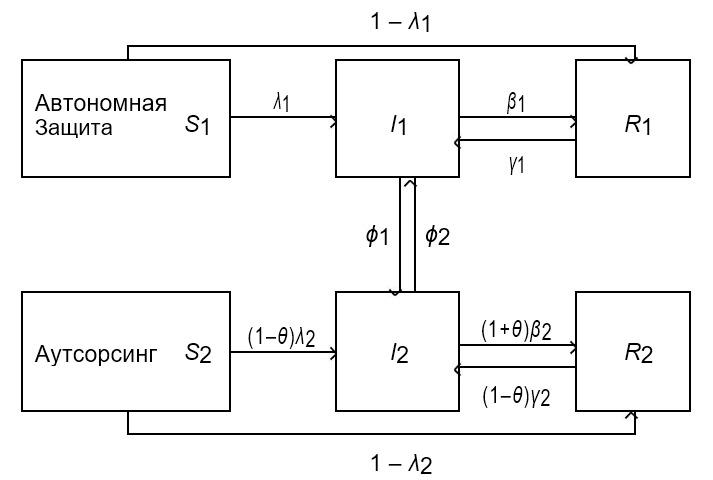

2.1. Описание модели. На основе модели SIR сетевая безопасность включает в себя уязвимое состояние (состояния), зараженное состояние ((I) и восстановленное состояние (R), в котором S указывает, что фирмы не подвергались вторжению, но находятся под угрозой вторжения, I указывает, что фирмы подверглись вторжению, а R указывает, что фирмы успешно защитились от кибератак или восстановились после атак до безопасного состояния. Для предотвращения атак фирмы выбирают одну из двух стратегий информационной безопасности — автономную защиту или аутсорсинг. S1, I1 и R1 обозначают восприимчивое состояние frms, зараженное состояние и восстановленное состояние соответственно, когда они реализуют автономную защиту; S2,I2 и R2 обозначают восприимчивое состояние frms, зараженное состояние и восстановленное состояние соответственно, когда они выбирают аутсорсинг информационной безопасности Предположим, что в сети имеется N узлов, и каждый узел представляет собой форму. Если frms выбирают стратегию автономной защиты, вероятность вторжения равна λ1, где состояние безопасности frms меняется с S1 на I1 после успешного вторжения. В этом случае вероятность сопротивления вторжению равна 1 — λ1, где состояние безопасности frms изменяется с S1 на R1 после успешной защиты. После того, как фирмы подверглись вторжению, вероятность восстановления информационных систем равна β1, где состояние безопасности frms изменяется с I1 на R1. После фирм успешно защищаясь от вторжений или восстанавливая свои информационные системы, хакеры по-прежнему могут нацеливаться на них и продолжайте атаковать.

В этой ситуации вероятность повторного вторжения равна c1, где состояние безопасности frms изменяется с От R1 до I1. Я определяю «иммунный сбой frms», когда состояние безопасности меняется с «иммунного» на «инфекционное». Аналогично, если frms выбирает стратегию аутсорсинга информационной безопасности, существуют аналогичные объяснения для таких параметров, как λ2, β2 и c2, а также изменения состояний безопасности. Кроме того, внешний фактор безопасности θ (− 1 ≤ θ ≤ 1) — это явление, возникающее в результате взаимозависимости между информационными системами. Конкретнее, положительный внешний эффект θ> 0 или отрицательный внешние факторы θ <0, соответственно, оказывают положительное или отрицательное влияние на уровень информационной безопасности. При реализации стратегии аутсорсинга информационной безопасности вероятность вторжения при условии внешнего воздействия равна (1 — θ) λ2, где состояние безопасности frms изменяется с S2 на I2.

Аналогично, вероятность перехода состояния из S2 в R2 равна (1 + θ) (1 — λ2), вероятность перехода состояния из I2 в R2 равна (1 + θ) β2, а вероятность перехода состояния из R2 в I2 — это (1 — θ) c2. Стоит отметить, что сервисные возможности MSSP определяет качество продуктов безопасности frms, которые влияют на вероятность вторжения λ2, вероятность восстановления информационных систем β2, вероятность повторного вторжения c2 и внешние факторы безопасности θ. После вторжения в frm они недовольны существующей стратегией безопасности и могут изменить свою стратегию информационной безопасности. Я называю этот процесс изменения стратегии «перенос стратегии». φ1- доля frm, переходящих от автономной защиты к стратегии аутсорсинга после вторжения хакеров; φ2 — доля доля frm, переходящих от стратегии аутсорсинга к автономной обороне. Исходя из вышесказанного, на рисунке 1 показана эволюция состояния frms процесса после хакерского вторжения.

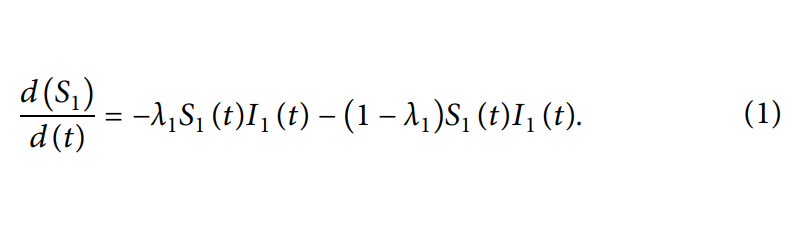

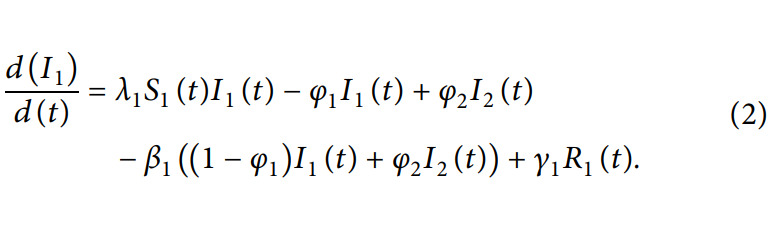

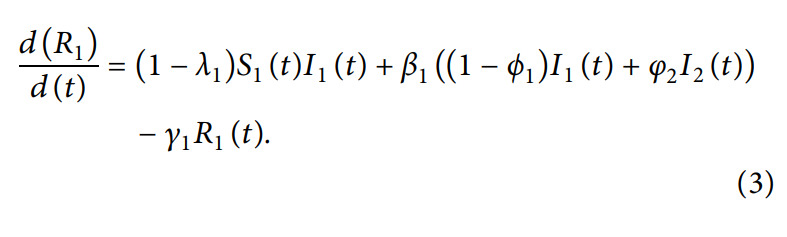

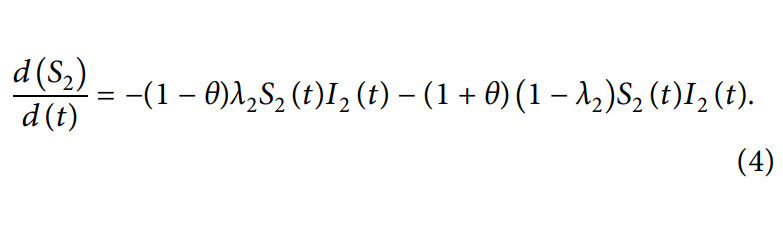

2.2. Модель распространения хакерских вторжений SIR.

Согласно предположениям модели и правилам передачи государству, захваченные фермы и связанные с ними фирмы представляют собой социальную сеть. Модель распространения вторжения может быть выражена следующим образом:

Бесплатный фрагмент закончился.

Купите книгу, чтобы продолжить чтение.